linux服务器中毒可疑进程sfewfesfs CPU80%

发布时间:2018-01-20 23:22:01编辑:丝画阁阅读(1544)

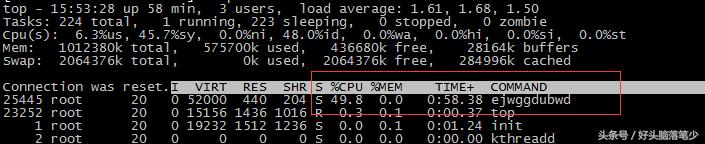

我用的是wdlinux, 难免会有漏洞,不知怎么就被莫名其妙地给入侵了,而且还频繁发包。下面是我查看攻击机器的整个过程。 首先跟客户要了root密码登录看,第一个命令是就top

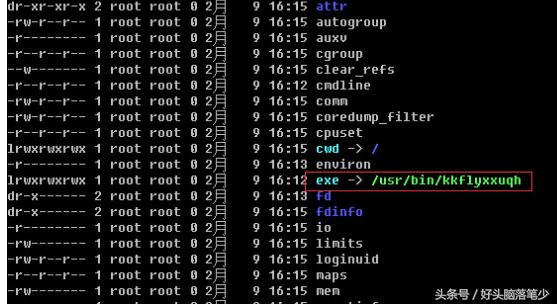

cd /proc/25445 ; ll查到该进程的老家(路径)

把这个可以的进程删掉。问题依旧,它还会自动生成:

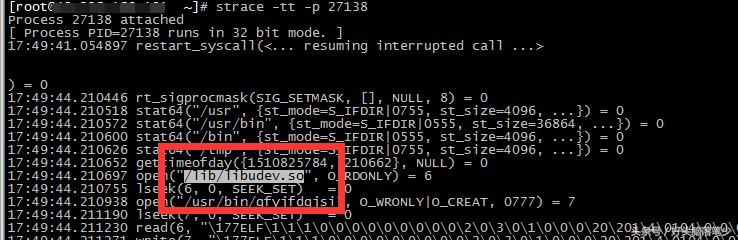

好顽固呀! 想到以命令 strace:

strace -tt -p 27138(进程号)

可疑文件删掉,竟然还会莫名其妙生成

所以,这还不是根源文件,因为重启服务器后,问题依旧,所以怀疑是加入到系统服务列表了:

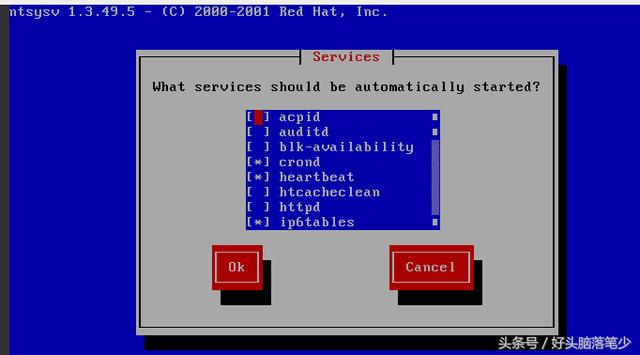

使用ntsysv把用不到的服务全部停掉:

然后去/etc/init.d/ 下删除这些垃圾文件:删除之后,再重启服务器,问题不再存在。 但为什么会有这些文件产生?还需要近一步探索。 要么是通过网站漏洞要么就是wdlinux的漏洞,还有一种可能那就是root密码被破。 所以,要解决该问题,第一就得换掉wdlinux,自己手动编译安装lamp环境。 第二要给网站做安全扫描和安全设置。第三,把root密码改的非常非常复杂。

其实 /lib/libudev.so这个文件才是罪魁祸首, 至于这个文件为什么会自动生成,还需近一步排查。临时可以先给/lib/不要给可执行 权限。

ll /lib/libudev.so

-rwxr-xr-x 1 root root 625867 Nov 16 17:54 /lib/libudev.so

chmod -x /lib/libudev.so (去掉执行权限)

观察一段时间后服务器正常运行

关键字: